Perche un Webhook

Email e notifiche push restano utili per l’operativita quotidiana, ma non bastano quando servono integrazione strutturata e automazione su larga scala.

Per scenari SOC, SIEM e SOAR occorre un meccanismo standard, consistente e machine-readable.

Il Webhook API risponde a questa esigenza inviando payload JSON completi verso endpoint HTTPS esterni in modo sicuro e configurabile.

- Integrazione con SOC interno.

- Centralizzazione su SIEM esterni.

- Automazione della risposta con SOAR.

- Correlazione avanzata multi-sorgente.

- Ticketing automatico e threat intelligence custom.

Cosa viene inviato

Ogni evento generato dal motore Cyber Intelligence puo essere inoltrato mantenendo il contesto necessario per analisi e risposta.

Il formato normalizzato facilita parsing, correlazione e orchestrazione in pipeline gia operative.

- Metadati evento: ID univoco, timestamp, severita, categoria e azione.

- Identificativi appliance e tenant.

- Contenuto del log originale e IP client coinvolto.

- Applicazione o processo associato.

- Informazioni sulla regola che ha generato l’evento.

- Priorita, livello, tag e dati strutturati di correlazione.

Integrazione sicura e controllata

La chiamata API e progettata per adattarsi a contesti enterprise con requisiti di sicurezza e compliance stringenti.

Il Webhook puo essere richiamato, a tua scelta, dal client che ha generato il log (utile anche per invocare servizi interni on-premise) oppure direttamente dal cloud.

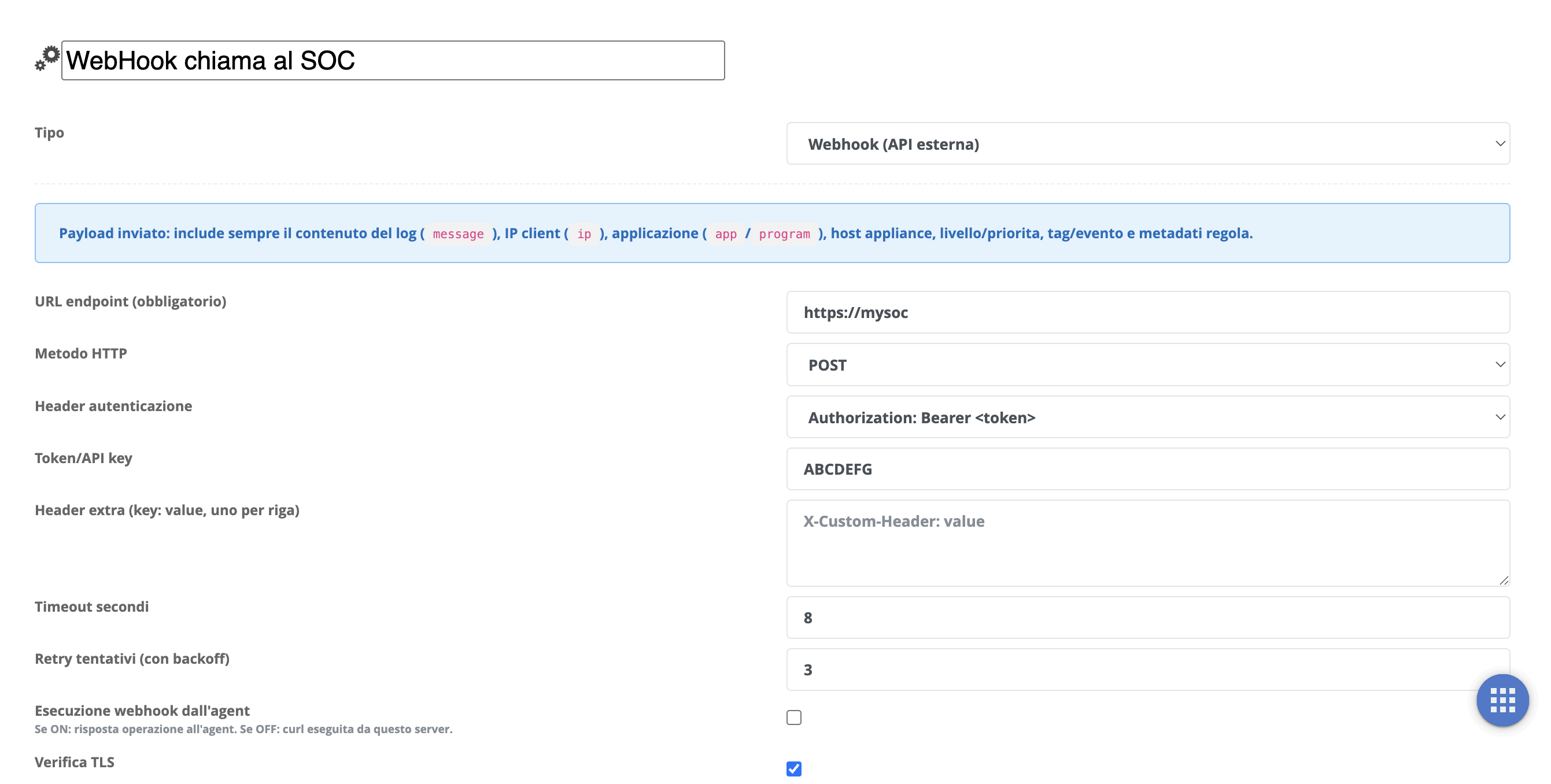

Puoi definire in modo preciso trasporto, autenticazione e resilienza della consegna.

- Metodo HTTP configurabile: POST o PUT.

- Header di autenticazione (Bearer Token o API Key).

- Header personalizzati per integrazioni specifiche.

- Timeout configurabile e retry con backoff.

- Verifica TLS per endpoint esterni.

- Firma HMAC opzionale del payload.

Dal semplice alert all’orchestrazione automatica

Con il Webhook l’evento non resta confinato al perimetro della sola notifica.

Puoi collegarlo a workflow tecnici e processi organizzativi che attivano azioni concrete in tempi rapidi.

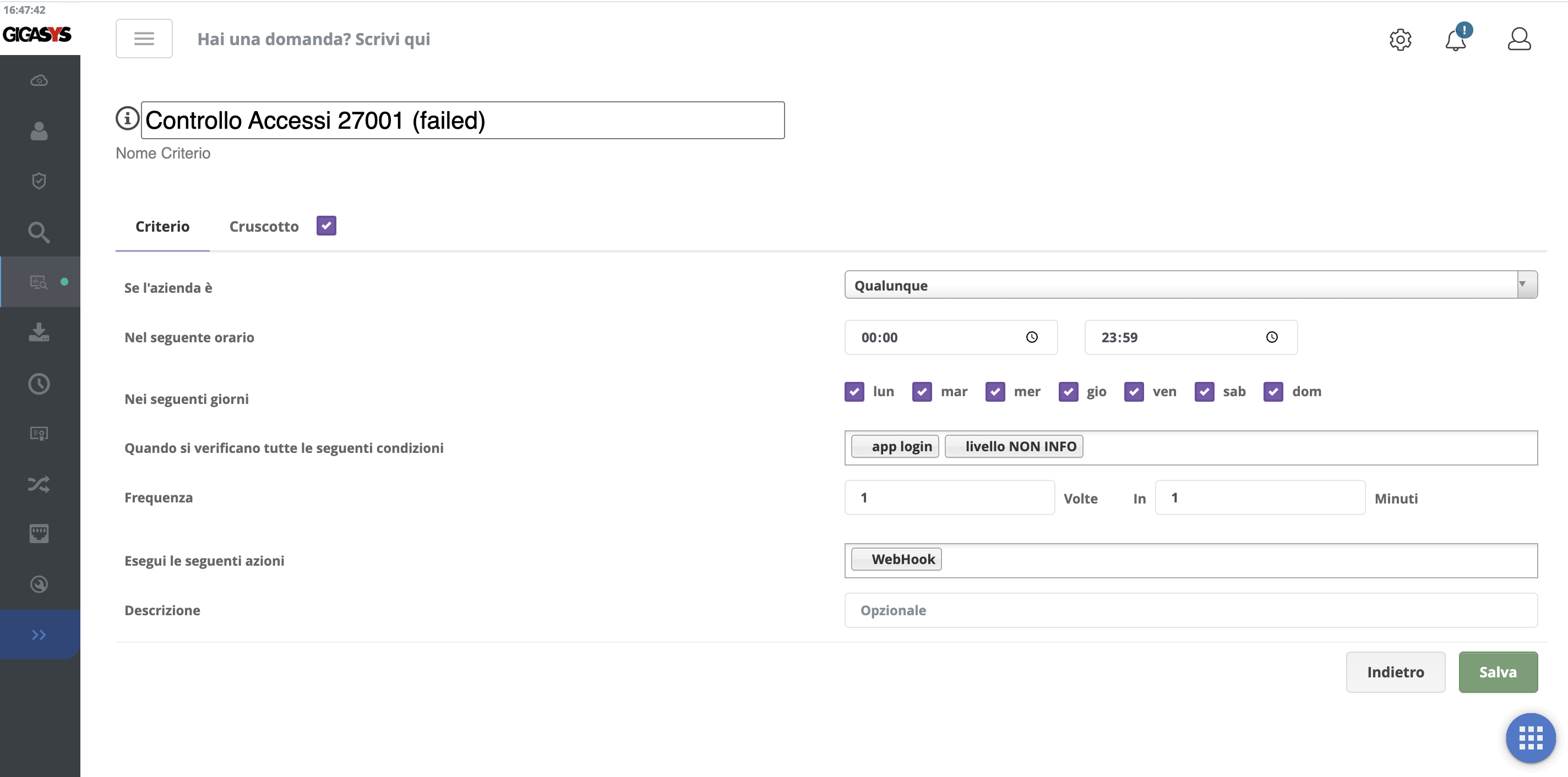

Le schermate seguenti mostrano un flusso operativo tipico di configurazione regole in Cyber Intelligence, dalla definizione delle condizioni all’azione di integrazione esterna.

- Creazione automatica ticket su sistemi ITSM.

- Blocco dinamico IP su firewall esterni.

- Arricchimento evento con feed di threat intelligence.

- Correlazione con eventi endpoint, rete o cloud.

- Trigger di playbook di risposta automatizzata.

Multi-tenant e contesto completo

Negli ambienti MSP o multi-azienda, mantenere il contesto e essenziale per evitare ambiguita in fase di analisi.

Il payload include riferimenti utili a distinguere chiaramente origine e perimetro dell’evento.

- Identificativo azienda.

- Identificativo sito.

- Appliance di origine.

Un passo verso un SOC aperto e integrabile

Cloudlog segue un principio chiaro: offrire interoperabilita reale, evitando modelli chiusi e vincoli proprietari.

Il Webhook API crea un ponte diretto tra rilevazione e risposta, permettendo di integrare Cyber Intelligence in qualunque ecosistema esistente.

Per SOC interni, piattaforme custom e infrastrutture gia operative, questa funzionalita semplifica il passaggio a una sicurezza realmente orchestrata.

Conclusioni

La sicurezza moderna richiede integrazione, velocita e automazione.

Con l’azione Webhook (API esterna), Cloudlog trasforma ogni evento Cyber Intelligence in un elemento attivo del processo di difesa.

Se stai progettando un’integrazione verso il tuo SOC o una piattaforma di analisi esterna, questo e il punto di partenza ideale.

Contattaci

Contattaci