Perche monitorare gli accessi e prioritario

La maggior parte degli incidenti di sicurezza lascia tracce nelle dinamiche di accesso ai sistemi.

Sapere chi accede, quando e da dove e fondamentale per distinguere comportamenti normali da segnali di rischio.

Senza reporting strutturato, queste informazioni restano disperse e difficili da interpretare nel tempo.

Cosa consente il Report Login cloudlog

Dall’appliance Log Manager puoi schedulare l’invio automatico dei report con frequenza giornaliera, settimanale o mensile.

Il report include sia una sintesi ad alto livello sia un dettaglio eventi utile ad approfondimenti tecnici.

- Riepilogo numero login per ciascun sistema monitorato.

- Dettaglio puntuale di ogni evento di login o tentativo.

- Raggruppamento per location o gruppi di asset omogenei.

Filtri e monitoraggio proattivo

Il valore del report cresce quando viene letto con criteri coerenti e filtri adatti al contesto.

La possibilita di focalizzare analisi su intervalli temporali, utenti o dispositivi specifici riduce rumore e accelera la diagnosi.

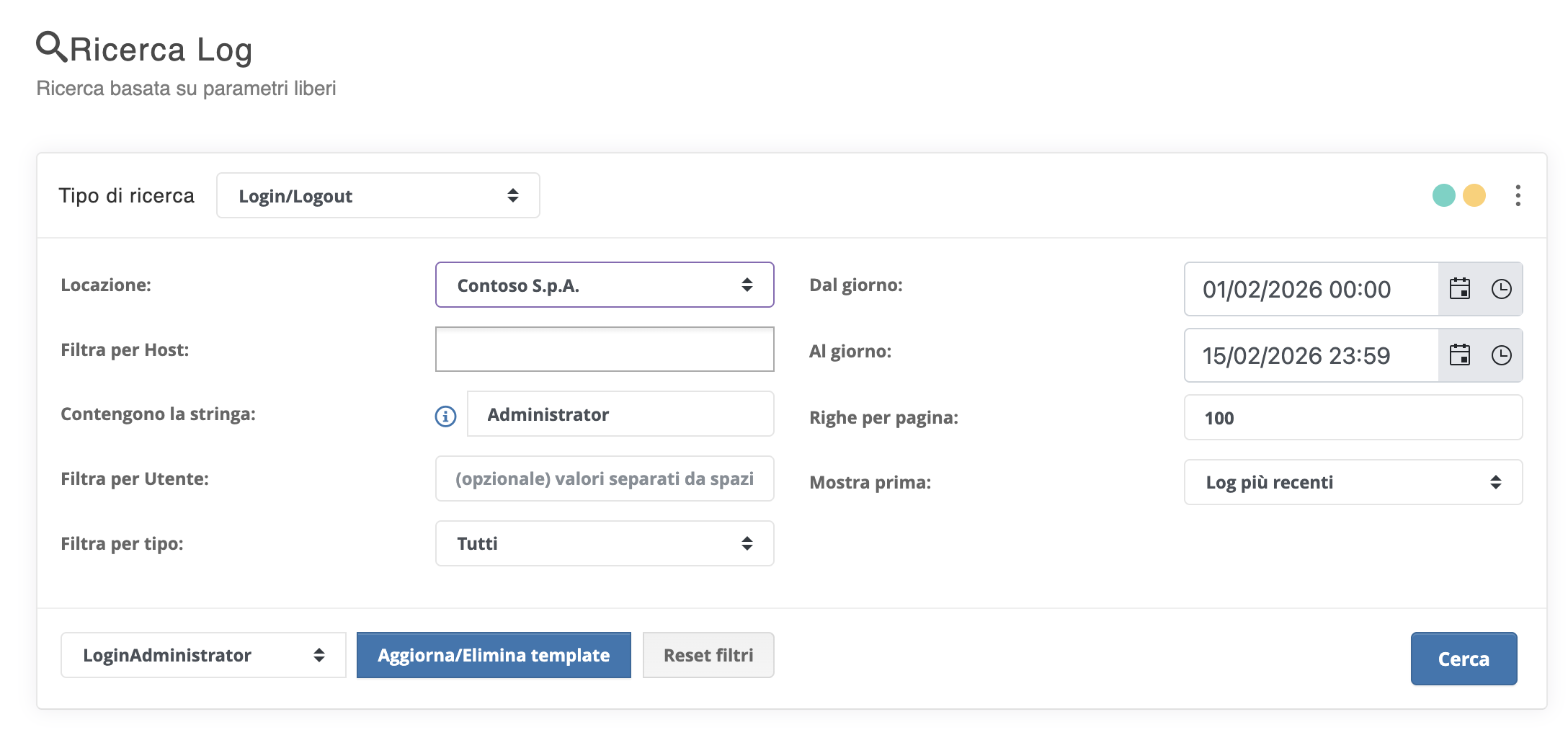

In cloudlog ogni ricerca granulare puo essere salvata come template e richiamata quando servono verifiche specializzate ricorrenti.

- Analisi per utente privilegiato o gruppi sensibili.

- Confronto tra periodi per individuare scostamenti anomali.

- Correlazione con alert in tempo reale su eventi critici.

Esempio pratico di anomalia

Un aumento improvviso del numero di login su un determinato device rispetto ai report precedenti puo indicare un tentativo massivo di accesso.

Con questa evidenza il team puo attivare rapidamente verifiche mirate e adeguare policy di sicurezza dove necessario.

In sintesi

Il Report Login trasforma i dati di accesso in uno strumento di controllo continuativo.

Con reporting ricorrente e lettura orientata al rischio puoi migliorare prevenzione, reazione e qualita delle verifiche periodiche.

Contattaci

Contattaci